El Departamento de Justicia

estadounidense ha acusado a Park Jin-hyok, un espía de la República Popular de

Corea del Norte, de estar detrás de una serie de ataques internacionales de

gran repercusión

Buscado por el FBI. Este ciudadano de

Corea del Norte es acusado de pertenecer al grupo de delincuentes informáticos

conocido como Lazarus. Este grupo presuntamente patrocinado por el gobierno de

Corea del Norte lleva en activo desde 2009 atacando toda clase de objetivos.

Varios de estos ataques tuvieron objetivos de Corea del Sur, así como los

conocidos ataques a Sony Pictures Entertainment y el gusano WannaCry 2.0.

La denuncia original, a pesar de estar

en inglés y ser un documento legal, es sorprendentemente legible, y se

encuentra en el siguiente enlace:

En ella, el agente especial del FBI

Nathan P. Shields, cuya experiencia profesional incluye ingeniería de software

en la NASA además de 7 años como agente especial, explica en 179 páginas los

detalles de cómo el acusado participó en los hechos. Concretamente, los delitos

de los que se le acusa son conspiración y conspiración para cometer fraude

electrónico, ambos delitos tipificados en el Título 18 del Código de los

Estados Unidos, reservado a los crímenes perseguidos por el gobierno federal

(por contraposición a los perseguidos por un estado concreto) y al

enjuiciamiento criminal.

Desde el punto de vista de la seguridad

informática, es interesante leer la denuncia por lo detallado de la

investigación. Se llega hasta el punto de explicar técnicamente que cierto

malware está relacionado con otro por contener ambos cierta sección de código

binario o usar el mismo protocolo falso para comunicarse con los servidores de

control (de esta forma, relacionan diferentes ataques con este grupo). Este

protocolo falso parece TLS (un protocolo estándar usado para comunicaciones

cifradas), pero no lo es, ya que utiliza otro tipo de cifrado, entre otras

diferencias. El objetivo de realizar algo así es evadir los sistemas de

detección de intrusos, que lo ven como tráfico legítimo cifrado y no lo

detectan como malicioso.

Volviendo al tema del acusado, la

última información que se tiene de él es que volvió a Corea del Norte después

de trabajar en China para una empresa vinculada con el gobierno coreano. Como

es de esperar, no existe convenio de extradición entre Corea del Norte y

Estados Unidos. Como diría el famoso futbolista y entrenador Bernd Schuster,

"no hase falta desir nada más".

Más

información:

·

U.S.

Ties Lazarus to North Korea and Major Hacking Conspiracy https://threatpost.com/u-s-ties-lazarus-to-north-korea-and-major-hacking-conspiracy/137264/

·

FBI

Most Wanted: PARK JIN HYOK https://www.fbi.gov/wanted/cyber/park-jin-hyok

·

A

Look into the Lazarus Group’s Operations https://www.trendmicro.com/vinfo/us/security/news/cybercrime-and-digital-threats/a-look-into-the-lazarus-groups-operations

Fuente: Hispasec

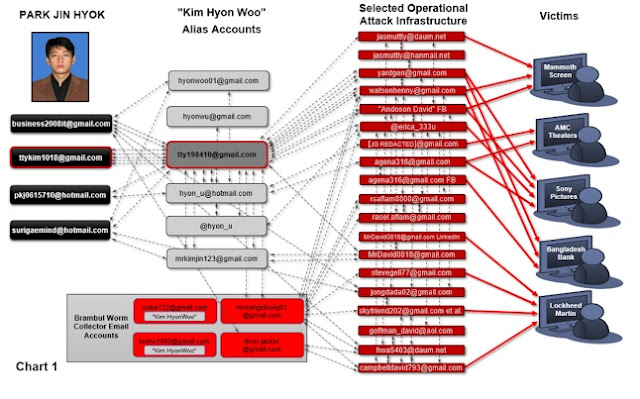

Diagrama que vincula al acusado con las

víctimas mediante cuentas de correo usadas en los ataques